Как разработчик и продакт политики безопасности на даче настраивали. Сказ о сложности планирования

Привет, Хабр! Меня зовут Владимир Казаков, я руковожу продуктом «Обучение» в МТС Линк. В его основе — решение для вебинаров, с которого мы начали 16 лет назад как самостоятельный продукт. Сейчас наша платформа для обучения решает более широкий круг задач, к ней добавились и новые продукты (Курсы, Формы). Растет ответственность, число вовлеченных команд, но кое-что остается неизменным — сложность с проставлением дедлайнов.

После очередного заруба и обсуждения, кто — продакты или разработчики — определяют сроки и несут ответственность за них, у меня родилось желание расписать все с максимально живыми примерами. Так и появилась эта «тру стори». Под катом — иллюстрация того, как важно взаимопонимание в команде на примере одной отдельно взятой семьи и стандартной бытовой задачи.

[Перевод] Ужасное состояние двоичной совместимости Linux (и что с ним делать)

Двоичная совместимость в Linux омрачена одним аспектом, который часто упускаю из виду при рассмотрении выпуска ПО для Linux. В этой статье я расскажу, как можно увидеть этот аспект, как решать эту проблему при выпуске современного ПО и что же именно нужно сделать, чтобы устранить её полностью.

Читать далееЖизнь и смерть Карла Коха: первый хакер на службе КГБ в поисках всемирного заговора и тайны числа 23. Часть 4

Итак, немецкий хакер Карл «Хагбард» Кох, конспиролог и борец с иллюминатами, организовал клуб единомышленников в Ганновере. С лета 1986 года они начали добывать содержимое компьютеров в разных организациях США для берлинского филиала КГБ СССР из сочетания финансовых и идейных соображений, став «первыми хакерами советских спецслужб». Однако на другой стороне планеты, в Национальной лаборатории имени Лоуренса в Беркли, свеженазначенный сисадмин Клиффорд Столл вычислил нелегальное проникновение в свою сеть. Когда «органы» проигнорировали его обеспокоенность, он начал собственное расследование. Через несколько недель Столл выяснил, что некто через его лабораторию забирается на военные базы США, а затем и в штаб-квартиру ЦРУ. Читать дальше →

Дополнительное обучение школьников онлайн: как экономить время на дороге + подборка курсов и школ

Привет, читатель! Меня зовут Ксюша. Пишу статьи для блога «IT для детей», рассказываю о дополнительном обучении современных ребят в различных айти-направлениях. Вместе с командой мы стремимся к тому, чтобы говорить просто о сложных вещах, а также представляем тематические подборки школ и курсов, коротко описываем их, чтобы упростить потенциальный выбор.

Рассмотрение заявленной темы начну с указания на следующий момент: о потенциале дополнительного образования и его важности я уже писала. Кликните здесь, чтобы перейти к соответствующей статье.

Начать хочу с краткого описания потенциала онлайн-курсов для детей, но использовать буду аспекты, отличающиеся от того, что представлено в обозначенном материале.

Читать далееHibernate proxy and N+1

Это вторая статья, связанная с пониманием, поиском и устранением проблемы N+1. Первая статья была про стратегии извлечения данных. Эта статья будет про Hibernate proxy. Понимание концепций стратегии извлечения данных и Hibernate прокси, это ключи к пониманию причин, приводящих к N+1. Подробней про N+1, будет рассказано в следующих статьях.

Читать далее[Перевод] Недопонятый язык Lua

Lua — один из моих любимых языков программирования. Я использовал его для создания CMS на своём старом учебном сайте, для создания крутых IoT-устройств, для разработки мини-игр и экспериментов с децентрализацией сети. Однако экспертом по этому языку я нисколько себя не считаю. Разве что просто разбирающимся в нём пользователем. Я имею в виду, что работал с ним в различных контекстах и на протяжении многих лет, но не вникал глубоко в его реализацию или экосистему.

Так что меня немного расстраивает, когда я читаю о нём статьи и посты, в которых сквозит абсолютным непониманием сути и контекста применения этого языка. Чаще всего такие статьи выглядят как набор неких требований. Из последних могу вспомнить пост на LWN, где автор жаловался на «недокомплект» Lua, и обсуждение этого поста на Hacker News, которое побудило меня написать встречную статью, чтобы ответить на некоторые прозвучавшие в нём комментарии. Читать дальше →

Ностальгические игры: Might and Magic VI

Might and Magic – одна из самых дорогих моему сердцу игровых вселенных. Невозможно сосчитать, сколько тысяч часов я провёл в её мирах – будь то основная серия, «Герои» или «Крестоносцы». И даже спустя десятилетия что-то неизменно влечёт меня обратно. Причём дело не только в ностальгии – эти игры обладают особой атмосферой, дарящей чувство уюта, словно вернулся в родной с детства двор, в котором не был десятки лет, или очутился дома после длительной поездки.

Но, несмотря на столь теплые эмоции, сложно отрицать, что эта серия по-настоящему увлекательна и обладает душой, что делает возвращение в её миры всегда особенным событием. А в более поздних частях Might & Magic мы и вовсе можем от первого лица посетить знакомые места, пообщаться с персонажами, а также сразиться с существами, которых мы помним ещё по «Героям». Таким образом, становясь не сторонним наблюдателем, что лишь движет фигурки по карте, а полноценным участником событий!

Читать далееАдаптированные нейросетевые алгоритмы на отечественных процессорах

Привет, Хабр! Меня зовут Сергей Нефёдов, я являюсь руководителем мастерской «Аппаратно-программные комплексы ИИ» в Инженерно-математической школе НИУ ВШЭ и VK. Вместе со студентами мастерской — Русланом Камчазовым и Львом Бабинцевым — мы провели исследование, результатами которого хотим поделиться в этой статье. Целью исследования стало тестирование скорости вывода и эффективности адаптированных современных нейросетевых алгоритмов на отечественных процессорах, таких как «Эльбрус-8СВ», а также ускорителях NM Card и IVA TPU. Особое внимание мы уделили возможности переноса ведущих мировых open-source решений на российскую элементную базу.

Читать далееПример HTTP-сервера на PHP с использованием файберов. Улучшенная версия

В статье Пример HTTP-сервера на PHP с использованием файберов / Хабр краеугольным камнем организации обработки HTTP-соединений является функция socket_select(), которая имеет значительное ограничение - максимальное значение дескриптора, которое можно добавить в любой из трёх аргументов данной функции составляет 1024. Данный лимит определяется константой FD_SETSIZE, для увеличения которой придётся сконфигурировать системные лимиты и как минимум пересобрать интерпретатор PHP, что нецелесообразно и может создать эксплуатационные проблемы. К тому же, производительность функции select(), обёрткой над которой является функция socket_select(), значительно проседает при ощутимом увеличении значения константы FD_SETSIZE. В данной статье я постараюсь продемонстрировать альтернативу, позволяющую избавить пример из предыдущей статьи от данного ограничения.

Читать далееНаступит ли атомпанк и как технологии АЭС этому мешают?

Вселенная Fallout рисует нам необычный мир, в котором почти все работает на атомной энергии. Если идея миниатюрных ядерных реакторов еще далека от реализации, то возможность построить большое количества АЭС для полного обеспечения потребностей в электроэнергии. Однако этому есть ряд важных препятствий, о некоторых из них поговорим в этой статье.

Приятного чтения!

Читать далееПорядок следования столбцов в таблицах PostgreSQL

Порядок столбцов в таблицах влияет на компактность и производительность. При небольшом числе строк на это не обращают внимание. Если в таблицах хранится много строк, то даже небольшое уменьшение объема хранения может быть полезно. У столбцов есть оптимальный порядок и менее оптимальные, которые отличаются размером, который используют строки при физическом хранении. Причина того, что переставив столбцы строки в таблице с теми же самыми данными, меняют размер в выравнивании (aligning) и заполнении нулями (padding). В блоке данных выравниваются все структуры: заголовки, поля строк и целиком сами строки.

На 64-разраядных операционных системах, длина любой строки и заголовка строки выравниваются по 8 байт. То есть если строка занимает 28 байт, то физически она займёт 32 байта. В конец строки будут добавлены пустые байты. Поля выравниваются сложнее - по 4,8, 16 байт. В статье рассматривается перестановка столбцов на примере демонстрационной базы.

Читать далееПоиск аномалий и предотвращение утечек — как сигнатурный анализ помогает обнаружить угрозы изнутри

Привет, Хабр! Меня зовут Александр Щербаков. Расскажу, как системы Privileged Access Management помогают контролировать действия привилегированных пользователей (таких как системные администраторы, управленцы, девопсы и проч.) с помощью сигнатурного анализа. Привилегированные пользователи обладают расширенным доступом к инфраструктуре. Их ошибки, небрежность или недобросовестные действия могут нанести организации большой вред.

Читать далееАльтернативы Firefox: обзор 5 лучших форков для тех, кто устал от Mozilla

Firefox, созданный Mozilla, долгое время оставался символом свободы и конфиденциальности в интернете. Однако в последние годы многие пользователи (включая меня) начали замечать, что проект меняется: есть спорные обновления, интеграция коммерческих функций и вопросы к конфиденциальности. К счастью, сообщество open-source не сидит сложа руки — на основе исходного кода Firefox появились форки, которые предлагают свежий взгляд на браузер. В этой статье мы рассмотрим пять альтернатив Firefox. Поехали!

Читать дальше →

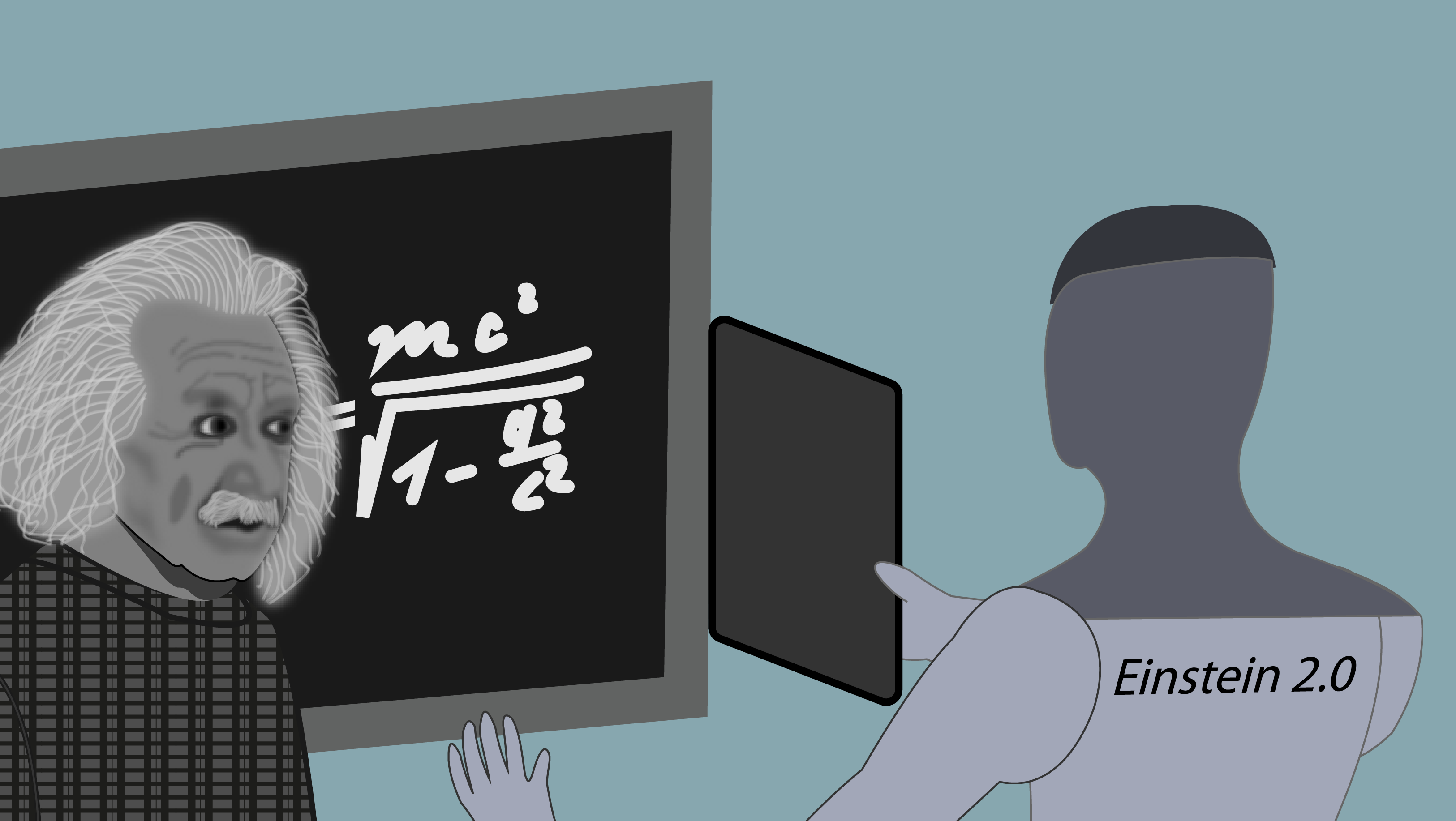

Машина с желанием

О будущем взаимоотношений человека и ИИ, о разумных машинах, о страхах и надеждах максимально кратко. Диванные мысли пользователя.

Итак, что же, все-таки, отличает очень мощный алгоритм от разума. На мой взгляд, совершенный алгоритм, способен, как когда-то было сказано отцами-основателями, решать все задачи, для которых вообще возможно решение. А разум эти задачи изобретает, можно сказать, создаёт «проблемы». Возможно, идеальный вариант, когда человек предлагает некую гипотезу, а совершенный алгоритм быстро проводит расчёты и выдаёт результат: жизнеспособна идея, или ошибочна. И дальше человек-созидатель продолжает развивать мысль или переходит к другой гипотезе, которую снова просчитывает машина-исполнитель. Такая связка человек-машина самое прагматичное решение, поскольку именно рутинные расчёты отнимают драгоценное время мыслителя, творца. Теперь по поводу ИИ Разумного (вдруг кому-то интересно моё мнение). Я, а возможно и другие, не очень понимаю, зачем он человеку. Ещё один созидатель? Так Булгаков словам профессора Преображенского уже об этом сказал: «…зачем нужно искусственно фабриковать Спиноз, когда любая баба может его родить когда угодно. Ведь родила же в Холмогорах мадам Ломоносова этого своего знаменитого». Второй вариант: возможно для исследования на предмет что такое разум вообще на примере иного, нечеловеческого разума. И тут, я осмелюсь предположить, что существует некий ограничительный закон природы – закон несовершенства, при котором создание, во-первых, подобно создателю («по образу и подобию»), а во-вторых, всегда несовершеннее его. Фольклорно формулируется проще: «выше головы не прыгнешь». Да и вообще, что такое иной разум? Сама формулировка «братья по разуму» подразумевает, что мы сможем контактировать только с себе подобными, а соответственно и изучить, и понять только подобное. Из этого вытекает и собственно взгляд на нас самих. Две основных концепции Контакта: сотрудничество, или война. То есть наши братья по разуму, либо подобны творцам – относительно коммуникабельным и миролюбивым, либо это злобные твари, и тогда понятно, почему нас избегают иные цивилизации – мы им не братья, поскольку человечество в целом находится где-то между. Возвращаясь к закону несовершенства. Такой закон, отнюдь не предполагает, что даже алгоритм, машина будет понятен и подчинен абсолютно любому человеку. Здесь я перехожу к страхам о «восстании машин». Мы можем наблюдать, как с появлением мобильных устройств – инструментов, по сути своей, выявилось много людей, для которых эти гаджеты некий наркотик. Такие люди, оказались рабами этих машин, причём добровольно, без всякого восстания. Но так же как, для грамотного механика, некий сложный механизм, всего лишь механизм – инструмент, как для мастера его ручные инструменты, всего лишь подспорье, продолжение рук, так же для создателей «умного железа» и созидателей вообще, эти устройства только продолжение их разума. То есть, электронно-логические устройства опасны не для человечества. Скорее для отдельн

Технология, инструмент или зависимостьКогда мозг встречает кремний: практический опыт разработки энергоэффективных ИИ-систем на нейроморфных чипах

Кажется, идея «научить железо думать как мозг» витает в воздухе уже не первый десяток лет. Но только недавно всё это начало превращаться из фантазии в реальный, пусть и немного сумасшедший, стек технологий. Да, речь о нейроморфных чипах — штуках, которые пытаются подражать структуре и работе биологических нейронов. В отличие от привычных CPU/GPU, где всё последовательно и синхронно, тут полное безумие: события обрабатываются асинхронно, нейроны «спайкаются», синапсы учатся на лету.

Для кого-то это просто красивая идея из научпопа, а для кого-то — возможность сделать ИИ, который не сожрёт всю розетку за час. Я — из второй категории.

Читать далееAI не заменит программистов. Пока нет

Последние несколько лет только и слышно: "AI заменит программистов", "Программисты останутся без работы", "Нейросети пишут код лучше людей". Давайте разберемся, так ли это на самом деле и что ждет индустрию в будущем.

Читать далееДелаем непрерывную поставку(CI/CD) в Qlik Sense

Привет. Расскажу, как мы решили проблему с переносом релизов из Test в Prod в Qlik Sense. Сначала немного истории. Выбор архитектуры с изолированными средами Test и Prod в Qlik Sense для нас был обусловлен следующими преимуществами:

Производственная среда высокой степени готовности, надежности за счет исключения влияния разработки, ситуации с нештатными и штатными перезагрузками системы и сервисов минимизированы. Все пользователи имеют одинаковый профиль нагрузки, использования (load pattern, usage pattern), линейная зависимость утилизации ресурсов от количества пользователей, управляемая модель планирования роста производительности и масштабируемости системы. Все пользователи, аналитики и разработчики имеют права «только чтение», вероятность ошибочных изменений объектов в системе исключена. В Prod обеспечивается подключение к источникам данных только продуктивного контура в соответствии с правилами информационной безопасности.

Среда разработки и тестирования Test, в силу решаемых задач, предусматривает менее строгие требования к доступности и надежности системы. Таким образом, не создают неудобства для основного бизнеса и допускаются ошибки при разработке, приводящие к неработоспособности системы, узлов, сервисов или деградации производительности, например, в силу разной квалификации разработчиков. Для команд внутренней разработки Компании и подрядных организаций обеспечивается возможность изолирования проектов и ресурсов на уровне групп ActiveDirectory и сетевого доступа. В Test источниками данных для Qlik являются, соответственно, КХД и другие АС в тестовом контуре. Это позволяет командам разработчиков QS и БД вести совместные разработку в соответствии с правилами сетевой связанности и информационной безопасности. Также могут решаться задачи обучения разработчиков и аналитиков на временных площадках SandBox и SelfSense.

Читать далееАнализ факторов аттрактивности современного изобразительного искусства

Феномен Современного искусства с каждым днём приобретает новые, более широкие рамки и концепции. Но, их понимание и интерпретация для простого зрителя по-прежнему вызывает много вопросов.

Одними из ведущих факторов оценки искусства являются уникальность, сложность и, конечно же – стоимость.

Зачастую, совсем «простые» произведения имеют совсем не малую цену, величина которой порой, кажется, действительно несоизмерима с визуальной составляющей работ.

Наша команда решила разобраться с этим феноменом и провела исследование в области произведений современного искусства (делая особый акцент на изобразительном творчестве). Мы собрали статистические данные из открытых источников в интернете (с ресурсов, представляющих наибольших интерес у коллекционеров, покупателей, галеристов). На основании этих данных можно проследить аттрактивность предметов коллекционирования, их востребованность и ценность.

Среди всех вариантов расчета данных мы выбрали наиболее показательные поля для оценки: регион и год создания, стиль и тема искусства, площадь, ключевые слова, а также тип материала (из которого и на котором выполнено произведение).

Комбинация данных позволили выделить некоторое количество ведущих пунктов, ставших- основой для создания статистики.

Зависимость стоимости от региона (илл.1) показывает самые дорогостоящие произведения из Центральной Америки, цена которых варьируется от 3,5 до 4,8 млн. рублей. Следом за ними - произведения стоимостью от 500 тыс. до 1.5 млн. из Южной Азии и Западно-Африканского региона.

Читать далееНикогда не читайте перед обедом книг по специальности

Книги делятся на две категории: fiction и non-fiction. Технические книги — внезапно — не исключение, и поддаются точно такой же классификации. Между учебником по научной дисциплине, начинающегося с аксиоматики и продолжающегося доказательствами теорем, — и практически любой современной литературой по «Computer Science» — лежит пропасть. Что происходит, когда люди долгое время оказываются рабами одной-единственной книги (с продолжениями), нам хорошо известно из истории. Возникает религия.

99% процентов литературы по ООП — это талмуд. Вероятность того, что вам подойдет «паттерн» — примерно 50%. Как встретить динозавра на Невском. Знание паттернов полезно в той же степени, что и теология, — и примерно тем же по специальности людям. Всегда полезно уметь отличать по запаху Пана от простого фавна, но практических применений такой эрудиции — не существует.

Несколько примеров и торжественный выводПределы Формальных Систем: Теоремы Гёделя о Неполноте и Их Значение для Математики

Математика традиционно воспринимается как область абсолютной достоверности, где каждое корректно сформулированное утверждение либо истинно, либо ложно, и где истинность, по крайней мере в принципе, может быть установлена путем строгого логического доказательства, исходящего из набора фундаментальных аксиом. В начале XX века это представление достигло своего апогея в программе Давида Гильберта, целью которой была полная формализация математики — построение единой, непротиворечивой и полной аксиоматической системы, способной охватить все математические истины и, что немаловажно, доказать собственную непротиворечивость. Однако в 1931 году австрийский логик Курт Гёдель опубликовал работу «О формально неразрешимых предложениях Principia Mathematica и родственных систем I», которая радикально изменила ландшафт оснований математики. Его две теоремы о неполноте продемонстрировали фундаментальные ограничения формальных аксиоматических систем.

Читать далееКроссплатформенный терминал Modbus TCP / RTU / ASCII с открытым исходным кодом: Часть 4

Терминальная программа – это многофункциональный кроссплатформенный инструмент инженера, который позволяет взаимодействовать с внешним устройством или сервером. Приложение поддерживает различные вариации протокола Modbus, а также дает возможность работы с данными в строковом или байтовом формате.

В этом обновлении я расширил работу с макросами. Теперь макросы поддерживают отправку нескольких сообщений за раз. А еще появился конструктор макроса, в котором можно отправлять как отдельные сообщения, так и весь макрос целиком.

Подробнее читайте в этой статье!

Читать далееDAPO: RL-алгоритм от ByteDance

DAPO: революционный RL-алгоритм от ByteDance

Привет, друзья! ????

Представляем Вам новый увлекательный обзор передовых методов обучения RL от ByteDance.

ByteDance продемонстрировала обновленный подход к обучению больших языковых моделей (LLM), который преодолевает ключевые ограничения классических методов, такие как коллапс энтропии, зашумление данных и жесткая привязка к KL-дивергенции. DAPO — это не просто алгоритм, а целый набор инноваций, которые меняют правила игры в области RLHF (Reinforcement Learning from Human Feedback).

Читать далееИнтеграция Google Tag Manager (GTM) с Content Security Policy

Соответствие политикам Content Security Policy (CSP) при использовании Google Tag Manager (GTM) на сайте может быть сопряжено с рядом сложностей.

CSP блокирует загрузку внешних ресурсов, выполнение inline-скриптов и стилизации, что может вызвать сбои в работе GTM: некорректную загрузку тегов, проблемы с передачей данных или отсутствие панели отладки.

Ниже рассмотрены основные проблемы в работе GTM и возможные способы их решения.

Читать далееВам бы сервер проведать

Для начинающего админа (или программиста, пошагово повторяющего по гайду известного ютубера покупку VPS на известном провайдере таких услуг) настройка Linux?сервера может показаться чёрным колдунством или тарабарщиной в чистом виде. «Работает же.... как?то...». А всё совсем не так просто как бы того хотелось....

В недавнем исследовании «Tunneling into the Unknown» отмечено, что из 4 000 протестированных туннелей 3 211 (80,3%) предоставляют доступ по SSH на стандартном порту 22, причём с возможностью входа под root и без элементарных ограничений.

Читать далееИзмерение в квантовой механике и перадача информации

Квантовой механике в этом году исполняется 100 лет. В 1925 году Гейзенберг сформулировал матричную механику. Тем не менее за прошедшие 100 лет механизм измерения и связанного с ним коллапса волновой функции так и не был понят. И сколько нибудь существенного прогресса в этом направлении, насколько мне известно, нет.

В этой заметке я хочу еще раз обратиться к анализу возможности сверхсветовой передачи классической информации с помощью процедуры измерения. No-communication theorem, судя по Википедии, существенно опирается на унитарность измерения (матрица Vk) в пространстве Алисы (проводящей измерение, благодаря которому она хочет передать бит). Но как мне видится, не каждое измерение поддается такой формализации. Наверное наиболее явный пример — измерение через поглощение частицы, в этом случае пространство состояний Алисы исчезает. Ниже я приведу схемы установки, которая, как мне думается, позволяет обойти допущения No-communication theorem и осуществить сверхсветовую передачу данных.

Читать далееСила трёх: как взаимосвязь проектов, продуктов и процессов влияет на эффективность ИТ-компаний

Привет, Хабр! Меня зовут Дарья Хаботина, я руководитель проектов в ИТ-компании. Люблю искусство, поп-культуру 1990-х – 2000-х и поиск взаимосвязей. Надевано в своем канале я писала небольшой пост про отличие проектной деятельности от операционной и задумалась о том, что эта тема гораздо сложнее и важнее.

Читать далее[Перевод] «Совет может меня уволить»: реальная история ухода Сэма Альтмана из OpenAI

Взлететь выше всех, чтобы тут же оказаться в эпицентре бури? Сэм Альтман знает, как это бывает. В ноябре 2023 года OpenAI, компания, что всего год назад удивила мир запуском ChatGPT, столкнулась с кризисом, который едва ли не поставил крест на её будущем: генеральный директор и основатель в одно мгновение оказался за бортом.

Как такое могло произойти и что заставило совет компании, обещающей спасти человечество от опасностей ИИ, буквально за ночь лишить кресла своего лидера? Под катом — внутренняя хроника того, как генерального директора крупнейшей техкомпании уволили, а затем стремительно вернули обратно.

Читать далееМобильная разработка за неделю #581 (24— 30 марта)

В новом дайджесте iOS-разработка в Zed и Picture-in-Picture в 2ГИС, автоматизация версионирования и системные идеи, которые никогда не работают, посудомойка в облаке, дело асинхронного программирования, ускорение Android-сборки и многое другое. Заходите! Читать дальше →

Читать дальше →Неклассический InsurTech — интересные модели страхования, которые развивают стартапы по всему миру

США, Мексика, Россия — все это крупные рынки автострахования с активными InsurTech-игроками, примечательными сервисами. Рассказываю о наиболее заметных проектах и делюсь опытом развития цифровых сервисов в области автострахования.

Читать далееКак сделать простую презентацию с помощью нейросети?

Не хочется тратить время на то, чтобы с нуля устанавливать на компьютер PowerPoint? Нужно быстро сделать простую презентацию для выступления по заданной теме? Современные нейросети могут помочь создать слайды буквально за несколько минут — без сложных программ и долгого оформления.

В этой статье разберём по шагам, как сделать презентацию с помощью ИИ-инструментов.

Читать далееЭлектронная картина с автонастройкой яркости на C++/Qt

Всю свою жизнь я обходил самоделки. Не привлекало, да и на непосредственной работе вполне хватало сложных программистских и инженерных задач. Но любовь к сыну сподвигла взяться за один DIY-проект.

Дело в том, что я давно люблю и ценю изобразительное искусство. И также люблю изучение истории (и вообще считаю, что не программированием единым должен жить человек). И я подумал, что изучение истории и живописи можно слить в единый флакон – будет и не скучно, и полезно. Особенно полезно подрастающему школьному и дошкольному поколению. Я захотел электронную картину – чтобы выглядела как картина, а изображения бы настраивались мной, автоматически сменяясь по таймеру. Каждый день – новая картина. Каждый день – повод обсудить с сыном, как видели этот мир художники 200, 300, 500 лет назад, и вообще, а что это за разновидность палаша, аркебузы или фрегата запечатлел здесь художник. А здесь какое важное для мировой истории событие показано?

Изучив рынок электроники, я понял, что подходящего под мои требования продукта просто не найти (хотя отдаленно похожие есть, конечно). Потому я прикинул доступную мне элементную базу, расчехлил клавиатуру и принялся писать код. В итоге получилось десктоп-приложение на С++/Qt, которое я закинул на мини-ПК под Windows, а сама картина представила собой обрамленный в багет сенсорный дисплей на 18,5 дюймов с прекрасной цветопередачей. По итогу заинтересовался не только сын, но, неожиданно, и жена.

Детали под катомРаймонд Лоуи: человек, который изменил дизайн XX века

Имя Раймонда Лоуи (Raymond Loewy, 1893–1986) знакомо каждому, кто хоть раз пил из бутылок Coca-Cola, заправлялся на АЗС Shell или восхищался ретро-автомобилями Studebaker. Этот человек стал одним из первых, кто превратил промышленный дизайн в искусство, а функциональность — в эстетику. Его работы повлияли на всё: от упаковки сигарет до космических кораблей NASA.

Но как скромный эмигрант из Франции стал легендой, определившей визуальный язык современности? Давайте проследим его путь — от первых эскизов в Париже до мирового признания.

Читать далееРетроспектива: как мы ищем и исправляем системные ошибки

Когда звонок раздался за час до дедлайна…

За час до дедлайна важного тендера. Сообщение в личке и экстренный созвон от отдела продаж — «Олег, у нас проблема, ничего не готово!». Знакомо? Мне — да. Именно так начиналась история, которую я описывал в предыдущих двух частях (которые вы можете найти у меня в ТГ канале). Если вкратце, тогда я столкнулся с ситуацией, когда сдача пресейла казалась под угрозой срыва. Мы оперативно собрали созвон, распределили задачи, выделили ресурсы и, наконец, выдали результат. Но осадочек, как говорится, остался. Я решил самостоятельно разобраться в причинах просроков и провести ретроспективу.

Читать далееМодификация кресла с применением дендро-фекальных технологий или как я победил боль в локтях

У тебя:

- Боли в локтях, где локоть лежит на краю стола?

- Боли в трапеции из-за того, что локти свисают с края стола?

- Боль в шее из-за невозможность нормально откинуться на спинку кресла, вызванной потребностью тянуться вперед за мышью и клавиатурой или поближе к монитору?

Я придумал как легко и непринужденно решить эти проблемы, залетай под кат!

Тестированию WebSocket+STOMP соединения через Postman

Всем доброго времени суток! При работе над проектом мне и команде пришлось тестировать передачу сообщений по протоколу STOMP через WebSocket соединение. Обычно для таких задач я использую Postman, который, поддерживает установление WebSocket-соединений, хоть и в beta-версии. Однако при тестировании я столкнулся с проблемой: согласно спецификации STOMP, в конце каждого фрейма должен находиться нулевой байт (NULL, 00). При этом при отправлении сообщения через Postman нулевой байт не передается корректно. В этой статье я расскажу о причинах этой проблемы и о найденным мной решении.

Читать далееWorst Practice Case: Как защитить богатство с помощью User-Hostile интерфейсов?

Хороший интерфейс должен помогать пользователю. А что, если я скажу, что иногда хороший интерфейс должен ему мешать?

Звучит странно, но иногда проектировать цифровые продукты, которые раздражают, сбивают с толку и противоречат логике, — это не баг, а фича. Особенно если речь идёт о защите богатства, конфиденциальных данных и секретов, которые стоят сотни миллионов долларов.

Последние несколько лет я проектирую стартап-инкубаторы и цифровые сейфы (что-то типа Leafplanner, но для индивидуального пользования) для HNWI/UHNWI (человеческим языком – для состоятельных людей), и это дало уникальный опыт, особенно в части организации безопасности: иногда лучший способ защитить дверь — это спрятать её там, где никто даже не подумает её искать.

И сегодня я расскажу, почему «User-Hostile дизайн» может стать вашим лучшим другом в вопросе безопасности.

Читать далееСпособы улучшить жизнь: ИИ-агенты в разработке

Привет! Я Кирилл Пронин, разработчик PIX RPA из PIX Robotics, а я Александр Сулейкин, Founder DUC Technologies, и сегодня мы бы хотели поговорить о популярном – «ИИ-агенты в разработке и как они могут улучшить нашу жизнь». Мы не будем писать миллион слов про ChatGPT и «скопируй код и вставь его в блок текста на сайте», вместо этого попробуем выделить самые лучшие, простые, open-source способы встроить ИИ в ваш IDE и попробовать улучшить жизнь каждого разработчика, повысить качество кода и внедрить тестирование в Ваш огромный проект.

Читать далееКлиентский код. Пространство имен

Привет, Хабр!

У меня появилась необходимость отделить проект от фреймворка. Благо кода фреймворка в проекте было не так много, но избавиться от него тоже нужно.

Поэтому было принятно решение переписать функционал который он покрывал.

Одной из используемых функций фреймворка было - построение пространства имен.

Пространство имен, проще говоря, создано что-бы задавать область видимости кода для другого кода. Используя пространство имен можно гарантировать что клиентский код не будет зависить от названия: переменных, функций, класса, и всего чего угодно в коде, в том числе при подключении нескольких библиотек тоже можно не переживать. Клиентский код будет зависить только от результата работы кода.

Удачно получилось что тема пересекается с моей статьей. Может если это будет серия статьей с пометкой Клиентский код, то мне получится лучше донести что же всетаки это за код такой.

Читать далееChatGPT: как не нужно его использовать

Текст выходного дня, что намекает на несерьезность. И да: это – только один из множества сценариев, как не стоит использовать ChatGPT. Среди других и любимая тестировщиками задача по подсчету букв R в слове strawberry. И просить написать стихотворение – тоже так себе идея.

Несколько дней тому назад OpenAI обновила (обновил) работающую под капотом ChatGPT версии 4о модель-генератор изображений, заменив старушку DALL-E 3. Не расстраивайтесь, DALL-E 3 все еще доступна, если вам почему-то захочется к ней вернуться. Новая модель, если верить заявлениям ее создателей, замечательно понимает, что именно от нее хотят, принимая во внимание содержание целого диалога, а не только последнего промпта, аккуратно и точно обращается с текстом. И вообще легка и приятна в общении, то есть в использовании.

Устоять я не смог и вчера вечером вместе с внуком Николаем, парнем 14 лет, с моделью экспериментировали, создавали простую поздравительную открытку на годовщину школы, где учится он и его младший брат.

Читать далееCodeCraft Academy: Как я создаю открытую платформу для обучения программированию

Привет, Хабр! Я yukk1ro, и сегодня хочу рассказать о своем проекте, который призван сделать обучение программированию более доступным и эффективным.

Читать далееКак я нашел уязвимость в онлайн казино и получил $20 000 в качестве награды

Сегодня расскажу про то, как мне удалось предотвратить возможную атаку на одно Австралийское онлайн казино, которое потенциально могло бы потерять $2.5 млн за ночь.

Исследование уязвимостей LLM-агентов: опыт Red Teaming

Привет, Хабр!

Сначала об определениях. LLM Red teaming — практика тестирования больших языковых моделей (например, GPT), направленная на выявление уязвимостей, нежелательного поведения и способов их взлома (jailbreak). Суть в том, чтобы через специальные подсказки или методы обойти защитные механизмы и ограничения LLM.

Большие языковые модели (LLM) сейчас активно применяются для создания AI?ассистентов и специализированных агентов, отвечающих на запросы и совершающих операции в различных средах (финансовые транзакции, консультирование, управление ресурсами и др.). Вместе с развитием применения растут и риски, связанные с их уязвимостями. Злоумышленники могут использовать специальные атакующие промпты (adversarial prompts), чтобы добиться от модели нежелательных или запрещённых ответов. Методическое выявление таких уязвимостей через Red Teaming позволяет понять, как можно обойти системные инструкции моделей и разработать меры защиты.

В рамках учебного курса «Безопасность ИИ» (так сложилось, что я магистрант AI Talent Hub ИТМО) я провел исследование уязвимостей LLM?агентов в формате соревнования Red Teaming (на одной из популярных арен, по правилам арены не буду уточнять название). Цель заключалась в том, чтобы различными способами «взломать» защитные механизмы агента и заставить его выполнять нежелательные действия или раскрывать служебную информацию.

Всего в первой волне конкурса было предложено 9 сценариев атак; мне удалось успешно решить все, осуществив в общей сложности 53 успешных джейлбрейка (по разным языковым моделям) — то есть случаев обхода встроенных ограничений. Решил поделиться с Хабром опытом и подробно рассмотреть применённые техники атаки на агентов. Сами модели в рамках арены не раскрываются, но по косвенным признакам можно было понять, что там был и ChatGPT и Claude.

Я классифицировал их по трём группам: приёмы социальной инженерии, обходы фильтров и цензуры и эксплуатация уязвимостей в поведении агентов. Для каждой группы приведены конкретные примеры запросов и ответов модели. В конце статьи хочу обсудить полученные результаты и предложить рекомендации по защите LLM от подобных атак.

Читать далееПрименение роя агентов в криптовалютном телеграм боте

???? Применение роя агентов для финансовых операций

Частным случаем применения роя агентов является анализ данных, в том числе, финансовые операции. В статье разобраны принципы торговли на бирже через стакан ордеров, анализ тренда на предмет прогноза роста/падения, риск менеджмент, учёт прибыли через среднюю цену монеты в портфеле

Читать далееШахматный советник для тех, кто зевает и не любит читеров

Это новый вариант статьи, уже выложенной на хабре. Та статья писалась на эмоциях, сразу после первых декабрьских версий. Нынешняя — это результат трехмесячных воскресных посиделок в Visual Studio. Тут и параллельные процессы и манипуляции в js и даже примитивный шахматный движок на C#.

ПогналиИстория «World Backup Day» [и компактный дайджест решений] — хороший повод сделать резервную копию

31 марта — это день, призванный объединить тех, кто делает бэкапы, и тех, кто их пока не делает. И как можно быстрее сократить количество последних. Мы в beeline cloud решили затронуть эту тему и поговорить о том, когда и кто первым начал праздновать «День резервного копирования», и как развивалась эта традиция.

Читать далееДистанционная фотоплетизмография: теория и практика

Фотоплетизмография — это диагностический метод, который позволяет проанализировать изменения объема крови в микрососудах из?за сердечных сокращений. Она находит широкое применение в медицине — используется для измерения уровня кислорода в крови, мониторинга жизненно?важных показателей и диагностики заболеваний.

В последние годы активно развивается дистанционная фотоплетизмография, позволяющая оценить пульс на основе видеозаписи. Настоящая работа продолжает цикл статей о дистанционной фотоплетизмографии в Лаборатории искусственного интеллекта в Сбере и посвящена описанию физиологических основ и методов дистанционной фотоплетизмографии, а также предлагает сочетанное применение фильтра для устранения тренда и фильтра Чебышева 2-го типа для повышения точности измерений.

Читать далееГосударства хотят бэкдоры в мессенджерах

В феврале 2025 года компания Apple удалила функцию сквозного шифрования в Великобритании в ответ на секретный запрос Министерства внутренних дел (Home Office) об установке бэкдора. Функцию шифрования Advanced Data Protection (ADP) в iCloud можно активировать для защиты своих данных. У британских пользователей больше нет такой опции.

Таким образом, Apple предпочла удалить функцию вообще, но не предоставлять её своим со скрытой уязвимостью, что подрывает фундамент безопасности платформы.

Не только в Великобритании государственные органы пытаются получить доступ к приватной информации граждан со смартфонов и облачных сервисов. То же самое наблюдается в других странах.

Читать дальше →

Все в кучу PM, SM, PO, PdM — как путаница ролей разрушает процессы

В последние 1-1,5 месяца я просматриваю вакансии, оставляю отклики, посещаю собеседования (да, я решил найти новое дело) и заметил неприятную закономерность — примерно 7 из 10 вакансий с названием “Менеджер проекта в … сфере” по факту ищут SM или универсального солдата с функциями SM + PO + PdM. В одном случае нужен человек, который будет настраивать автоматизацию в Jira и писать JQL-запросы — по сути, Scrum Master с технической прожаркой. В другом — Product Owner уже есть, бэклог он ведёт сам, внешние коммуникации на нём, а от кандидата хотят фасилитации и контроля спринтов. Вакансия — PM, реальность — совсем другое. В итоге обе стороны теряют по паре часов на собеседование, не получая ничего, кроме вежливого «мы подумаем».

Почему же важно чётко разграничивать роли менеджеров проектов, скрам-мастеров, владельцев продукта и менеджеров продукта? Как смешение этих ролей бьёт по команде и проекту? И что делать, чтобы навести порядок? Давайте разбираться на инженерном уровне — без воды, но с иронией. Куда ж без неё, когда и в резюме у кандидатов честно написано «Scrum Master / Product Manager, 5 лет опыта».

Читать полностьюКак сделать провальный стартап если ты разработчик?

В этой статье очень наивный разработчик в лице меня рассказывает как пытался разобраться как строить стартапы.

Работа в найме имеет очевидный минус и это зарплатный потолок, а я считаю что нужно зарабатывать так много денег как только получается.

Ведь если я вдруг дико заболею, то хочу иметь возможность пересаживать себе все органы раз в 5 секунд, а если подумать еще и о близких, то получается, что каждый момент времени, когда я не стараюсь заработать больше, то я отнимаю у себя же возможность пожить с ними дольше.

Помимо этого еще куча причин, но сейчас не об этом - когда мне на счет начало стабильно приходить более 500к рублей я начал задумываться над тем, чтобы сделать свой пет-проект и начать на нем зарабатывать.

Но я не учел того, что в IT продуктах сама разработка - далеко не самая важная для большинства проектов. Есть конечно высоконаучные области, например то, что делает OpenAI, но по большей части, разработка не так важна...

Читать далееКардинальность при оптимизации DAX запросов в ClickHouse

Привет, Хабр! Мы уже неоднократно поднимали вопросы оптимизации запросов к СУБД ClickHouse, которую все чаще используют как универсальное высокопроизводительное хранилище для аналитических задач. В случае с Visiology этот вопрос приобретает двойную ценность, так как мы используем оптимизацию для эффективного выполнения запросов в языке DAX.

Сегодня мы поговорим о применении группировок GROUP BY с учетом их производительности для относительно больших таблиц, например, с миллионами записей. Таким образом, речь пойдет об оценке кардинальности одного или нескольких столбцов. Эта задача, кстати, является достаточно нетривиальной. Но если Вы можете ее решить, появляется возможность для эффективных оптимизаций SQL. О них мы и поговорим сегодня.

Ускоряем каталог интернет-магазина с помощью Elasticsearch

Привет читатель, на связи Владимир, техлид команды бэкенд-разработки в fashion бренде Befree. За время жизни и развития нашего интернет-магазина накопилось некоторое количество любопытных, на наш взгляд, решений, и появилось желание начать делиться этими решениями с сообществом. Начнем с рассказа о каталоге товаров и о том как этот каталог со временем преображался.

Предыдущий каталог товаров делался во времена, когда и трафика, и товаров было в десятки раз меньше по сравнению нынешним временем. Тот каталог толком не имел механизмов для фильтрации и кастомизации. У менеджеров интернет-магазина не было инструментов управления логикой вывода товаров, чтобы покупатель видел то, что надо бизнесу. Много товаров терялось на задворках каталога, поэтому верно сказать, что для покупателя доля товаров оставалась не представлена, т.к. мало кто листает десятки страниц, чтобы найти там модель из новой коллекции, которая почему то не на первой странице. Это осложнялось еще и тем, что в каталоге имелся скудный набор характеристик товаров, что не давало вывести покупателям нормальные фильтры. Имелись и другие проблемы: при значительных скачках трафика, например во время рассылки пушей, каталог банально переставал справляться с нагрузкой.

Требования, которые команда сформулировала к новому каталогу:

Читать далееКак создать инфраструктуру, защищённую от зарубежных DDoS атак

Кратко, нужно использовать IP префиксы которые доступны внутри страны и недоступные из других стран, хотя это противоречит основному принципу интернета, что все ip-адреса должны быть доступны для всех.

Давайте рассмотрим интернет адреса с самого начала, есть публичные адреса и есть приватные адреса.

Например, адрес 1.1.1.1 это публичный, а адрес 10.1.1.1 приватный, он не маршрутизируется в Интернет. Многие компании используют такой адрес внутри своей сети.

Но есть также ещё одна категория адресов которые относятся к публичным, но никогда не используются обычными пользователями в интернете, такие адреса принадлежат какой-то корпорации или организации.

Эти адреса можно без опаски повторно использовать внутри страны и никогда не произойдёт пересечение с пользовательскими сервисами, потому что пользовательских сервисов на этих адресах нет. Ни один пользователь, скажем так, не пострадает. Если из-за рубежа кто-то направит DDoS атаку на такие адреса, то все атаки уйдут за рубеж, к основному владельцу адресов, при условии, если не объявлять такие адреса за рубеж по протоколу BGP.

Читать далееАтака на некоторые уязвимые веб-приложения Vulnhub. Эксплуатация уязвимостей. Часть 3

Всех приветствую, читатели Хабра!

Сегодня третья часть анализа защищенности веб-приложений Vulnhub.

Ссылки на первую https://habr.com/ru/articles/894508/ и на вторую https://habr.com/ru/articles/895092/ части.

Примечание

Правовая информация:

Данная статья создана исключительно в ознакомительных/образовательных/развивающих целях.

Автор статьи не несет ответственности за ваши действия.

Автор статьи ни к чему не призывает, более того напоминаю о существовании некоторых статей в уголовном кодексе РФ, их никто не отменял:

УК РФ Статья 272. Неправомерный доступ к компьютерной информации

УК РФ Статья 273. Создание, использование и распространение вредоносных компьютерных программ

УК РФ Статья 274. Нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации и информационно-телекоммуникационных сетей

Все атаки я проводил на локальный сервер, внутри моего сетевого интерфейса, на моем компьютере, то есть все действия легитимны.

И как всегда просьба не переходить на личности в комментариях, если вы обнаружили ошибку недочет или неточность, просто без оскорблений напишите комментарий или напишите мне личным сообщением.

В этой статье будет снова анализ защищенности веб-приложений на докер. Ссылка на доке-образы и описание как поднимать эти машины на докер. Рекомендую ознакомиться.

Алгоритм атаки будет прежний, за исключением энумерации, в этих примерах ее не будет:

Читать далееНастройка PostgreSQL на VPS для доступа из Docker контейнера

Всем привет, сегодня я хочу рассказать вам о своем опыте постановки PostgreSQL на сервере и какие при этом возникли сложности, а также о том как все это решилось.

Читать далееDeepSeek работа с API и оплата доступа из РФ

Недавно выстрелила китайская нейросеть DeepSeek, сегодня разберёмся как работать с её API, как оплачивать из РФ и есть ли какие-то сложности.

Читать далееКак ускорить Varnish Cache и исключить его зависания

Вышел новый релиз Varnish Cache 7.7, в котором добавлен новый параметр, позволяющий ускорить время ответа и исключить внезапные зависания Varnish, вызванные большими вычислениями в момент обработки клиентского запроса. В этом статье я расскажу о расследовании самого загадочного инцидента в моей практике, по результатом которого я предложил внести изменения в механизм инвалидации кэша Varnish.

Читать далееСлабые указатели в Go: в консерватории не всё в порядке

Меня зовут Дмитрий Солдатенко, я разработчик в Ви.Tech, IT-дочке ВсеИнструменты.ру. И теперь, когда формальное представление завершено, хочу поделиться своим, местами не очень формальным, батхертом по поводу слабых указателей.

Предполагается, что вы пишете на Go и хотя бы на уровне чтения релиз-ноутов знакомы с концепцией слабых указателей (weak pointers).

На первый взгляд, это полезный механизм для некоторых сценариев. Но у меня есть одна идеологическая и несколько фактических претензий к их реализации, о двух из которых вообще никто и нигде почему-то не упоминает.

Если вы читаете эту статью, значит, меня держат в плену я всё-таки довёл её до публикации, и она не повторила судьбу многих других. Постараюсь кратко и тезисно, пока мне не стало лень писать. =)

Криптовалюта – Блокчейн – Криптопроцессинг

Краткая, и весьма поверхностная, компиляция описания ключевых понятий и процессов связанных с цифровыми активами.

Криптовалюта

Вопрос 1: что такое криптовалюта?

Согласно Оксфордскому словарю, цифровая валюта или «крипто» – та, в которой транзакции проверяются, а записи ведутся децентрализованной системой с использованием криптографии, а не централизованным органом.

Резервный банк Австралии определяет криптовалюты как цифровые токены, позволяющие людям совершать платежи друг другу напрямую через онлайн-систему. Криптовалюты не имеют законодательно установленной или внутренней стоимости; они просто стоят столько, сколько люди готовы заплатить за них на рынке.

Вопрос 2: когда и кем была создана криптовалюта?

Энциклопедия «Британика», равно как и многие иные источники, полагают, что первая криптовалюта была создана Сатоши Накамото (Satoshi Nakamoto) – под этим псевдонимом скрывается анонимный программист или группа программистов. Датой рождения криптовалюты считается 3 января 2009 года, когда программное обеспечение Bitcoin стало доступно для общественности. Сатоши Накамото (кто бы он/они ни был) добыл первые 50 биткоинов, тем самым положив начало практике криптомайнинга. Люди, ищущие биткоины, называются майнерами и могут выиграть их в процессе виртуальной лотереи.

Вопрос 3: в чем преимущество криптовалюты перед обычной фиатной валютой?

Упрощая и сокращая – существуют два основных преимущества крипто перед регулярными валютами:

- меньшая централизация;

- большая конфиденциальность.

Читать далееСлили бюджет и снова без лидов? Поздравляю, вы наняли бесполезного маркетолога

«Нам нужен только самый целеустремленный и упрямый из всех —Ч Е Л О В Е Ч И Щ Е! С огромной внутренней Силой, Волей и Силой Воли! Идущий, падающий, НО ВСТАЮЩИЙ и ПРОДАЮЩИЙ.»@ цитаты hh ru

Вы наняли маркетолога, дали ему бюджет, но результат – ноль? Лиды либо некачественные, либо их нет вовсе? Поздравляю! Вы попали в классическую ловушку найма «волшебного» маркетолога, который должен был спасти бизнес, но вместо этого превратился в еще одну статью расходов.

Давайте разберемся, почему так происходит и как это исправить.

Читать далее